Krádeže identity sú v spoločnosti čoraz väčším problémom – podľa americkej Federálnej obchodnej komisie sa každoročne milióny stanú obeťami krádeží identity a „krádež identity“ sa stala najčastejšou sťažnosťou spotrebiteľov. V digitálnom veku tradičné metódy overovania, ako sú heslá a identifikačné karty, už nestačia na boj proti krádeži identity a na zaistenie bezpečnosti. „Náhradné reprezentácie“ osoby sa dajú ľahko niekde zabudnúť, stratiť, uhádnuť, ukradnúť alebo preniesť.

Biometrické systémy rozpoznávajú ľudí na základe ich anatomických vlastností (odtlačky prstov, obraz tváre, vzor dlane, dúhovka, hlas) alebo črty správania (podpisy, chôdza). Keďže tieto vlastnosti sú fyzicky prepojené s používateľom, biometrické rozpoznávanie je spoľahlivé ako mechanizmus, ktorý zaisťuje, že do budovy, prístup k počítačovému systému alebo prekročenie štátnej hranice môžu vstúpiť len tí, ktorí majú potrebné oprávnenie. Biometrické systémy majú tiež jedinečné výhody – neumožňujú odvolať uskutočnenú transakciu a umožňujú určiť, kedy jednotlivec používa viacero identít (napríklad pasy) na rôzne mená. Pri správnej implementácii vo vhodných aplikáciách teda biometrické systémy poskytujú vysokú úroveň bezpečnosti.

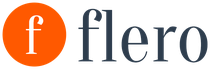

Orgány činné v trestnom konaní používajú biometrické overovanie odtlačkov prstov pri svojich vyšetrovaniach už viac ako storočie a v posledných desaťročiach došlo k rýchlemu nárastu zavádzania biometrických rozpoznávacích systémov vo vládnych a komerčných organizáciách po celom svete. Na obr. 1 uvádza niekoľko príkladov. Zatiaľ čo mnohé z týchto implementácií sú veľmi úspešné, existujú obavy z nedostatočnej bezpečnosti biometrických systémov a potenciálneho narušenia súkromia v dôsledku neoprávneného uvoľnenia uložených biometrických údajov používateľov. Ako každý iný autentifikačný mechanizmus, aj biometrický systém dokáže skúsený podvodník obísť s dostatočným časom a prostriedkami. Je dôležité rozptýliť tieto obavy, aby sa získala dôvera verejnosti v biometrické technológie.

Princíp fungovania biometrického systému

Biometrický systém v štádiu registrácie zaznamená pomocou snímača vzorku biometrickej vlastnosti používateľa – napríklad zachytí tvár na kameru. Potom od biometrická vzorka jednotlivé prvky sa extrahujú – napríklad markanty (malé detaily línií prstov) – pomocou softvérového algoritmu na extrahovanie prvkov (extraktor prvkov). Systém ukladá extrahované vlastnosti ako šablónu v databáze spolu s ďalšími identifikátormi, ako je meno alebo identifikačné číslo. Na overenie používateľ predloží senzoru ďalšiu biometrickú vzorku. Vlastnosti získané z nej sú dopytom, ktorý systém porovnáva s deklarovanou šablónou osobnosti pomocou zodpovedajúceho algoritmu. Vracia skóre zhody označujúce stupeň podobnosti medzi šablónou a dopytom. Systém akceptuje prihlášku len vtedy, ak skóre zápasu presiahne preddefinovanú hranicu.

Zraniteľnosť biometrických systémov

Biometrický systém je náchylný na dva typy chýb (obr. 2). Keď systém nerozpozná legitímneho používateľa, dôjde k odmietnutiu služby a keď je podvodník nesprávne identifikovaný ako autorizovaný používateľ, ide o narušenie. Takýchto zlyhaní je veľa. možné príčiny, možno ich rozdeliť na prirodzené obmedzenia a škodlivé útoky.

prirodzené limity

|

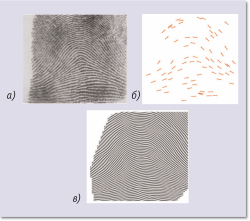

Na rozdiel od systémov autentifikácie pomocou hesla, ktoré vyžadujú presnú zhodu medzi dvoma alfanumerickými reťazcami, biometrický autentifikačný systém sa spolieha na určitý stupeň podobnosti medzi dvoma biometrickými vzorkami, a keďže jednotlivé biometrické vzorky získané počas registrácie a autentifikácie sú len zriedka identické, ako je to znázornené na ryži. 3, biometrický systém môže robiť dva druhy chýb autentifikácie. K falošnému nesúladu dochádza, keď dve vzorky od toho istého jednotlivca majú nízku podobnosť a systém ich nedokáže porovnať. K falošnej zhode dochádza, keď dve vzorky od rôznych jednotlivcov majú vysokú podobnosť a systém ich nesprávne vyhlási za zhodu. Falošný nesúlad vedie k odmietnutiu služby pre legitímneho používateľa, zatiaľ čo falošný nesúlad môže viesť k vniknutiu podvodníka. Keďže na oklamanie systému nepotrebuje použiť žiadne špeciálne opatrenia, takéto narušenie sa nazýva útok s nulovým úsilím. Veľká časť výskumu v oblasti biometrie za posledných päťdesiat rokov bola zameraná na zlepšenie presnosti autentifikácie – na minimalizáciu falošných nezhôd a zhôd.

Útoky votrelcov

Biometrický systém môže zlyhať aj v dôsledku zlomyseľnej manipulácie, ktorá môže byť vykonaná prostredníctvom zasvätených osôb, ako sú správcovia systému, alebo priamym útokom na systémovú infraštruktúru. Útočník môže obísť biometrický systém tým, že sa dohodne s (alebo nátlakom) zasvätených osôb alebo využije ich nedbanlivosť (napríklad sa neodhlási po dokončení transakcie) alebo podvodne zmanipuluje postupy registrácie a spracovania výnimiek, ktoré boli pôvodne navrhnuté. na pomoc oprávneným používateľom. Externí útočníci môžu tiež spôsobiť poruchu biometrického systému priamymi útokmi na používateľské rozhranie (senzor), extrakciou funkcií alebo párovaním modulov alebo spojením medzi modulmi alebo základňou šablón.

Príkladmi útokov zameraných na systémové moduly a ich prepojenia sú trójske kone, man-in-the-middle a replay útoky. Keďže väčšina týchto útokov je použiteľná aj na systémy autentifikácie hesiel, existuje množstvo protiopatrení, ako je kryptografia, časová pečiatka a vzájomná autentifikácia, ktoré môžu zabrániť alebo minimalizovať účinok takýchto prienikov.

Dve vážne zraniteľnosti, ktoré si zaslúžia osobitnú pozornosť v kontexte biometrickej autentifikácie, sú útoky UI spoofing a úniky databázy šablón. Tieto dva útoky majú vážny negatívny dopad na bezpečnosť biometrického systému.

Falšovací útok spočíva v poskytnutí falošného biometrického znaku, ktorý nie je odvodený od živej osoby: plastelínový prst, snímka alebo maska tváre, skutočný odrezaný prst legitímneho používateľa.

Základným princípom biometrickej autentifikácie je, že aj keď samotné biometrické prvky nie sú tajné (môžete tajne získať fotografiu tváre osoby alebo odtlačok prsta z predmetu alebo povrchu), systém je napriek tomu bezpečný, pretože funkcia je fyzicky viazaná. živému užívateľovi. Úspešné spoofingové útoky porušujú tento základný predpoklad, čím vážne podkopávajú bezpečnosť systému.

Výskumníci navrhli mnoho metód na určenie životného stavu. Napríklad overením fyziologických charakteristík prstov alebo pozorovaním mimovoľných faktorov, ako je žmurkanie, je možné overiť, že biometrický znak zaznamenaný snímačom skutočne patrí živej osobe.

|

Únik databázy šablón je situácia, keď sa útočníkovi sprístupnia informácie o šablóne legitímneho používateľa. To zvyšuje riziko falšovania, pretože pre útočníka je jednoduchšie obnoviť biometrický vzor jednoduchým reverzným inžinierstvom šablóny (obr. 4). Na rozdiel od hesiel a fyzických identifikátorov nie je možné ukradnutú šablónu jednoducho nahradiť novou, pretože biometrické údaje existujú v jedinej kópii. Ukradnuté biometrické šablóny možno použiť aj na cudzie účely – napríklad na tajné špehovanie osoby v rôznych systémoch alebo na získanie súkromných informácií o jej zdravotnom stave.

Zabezpečenie biometrickej šablóny

Najdôležitejším faktorom pri minimalizácii bezpečnostných rizík a narušenia súkromia spojeného s biometrickými systémami je ochrana biometrických šablón uložených v databáze systému. Aj keď tieto riziká možno do určitej miery zmierniť decentralizovaným ukladaním šablón, napríklad na čipovej karte, ktorú má používateľ pri sebe, takéto riešenia nie sú praktické v systémoch ako US-VISIT a Aadhaar, ktoré vyžadujú deduplikáciu.

V súčasnosti existuje mnoho spôsobov ochrany hesiel (vrátane šifrovania, hashovania a generovania kľúčov), ale vychádzajú z predpokladu, že heslá, ktoré používateľ zadáva počas fázy registrácie a autentifikácie, sú identické.

Požiadavky na zabezpečenie šablóny

Hlavným problémom pri navrhovaní schém zabezpečenia biometrických šablón je dosiahnuť prijateľný kompromis medzi týmito tromi požiadavkami.

Nevratnosť. Pre útočníka by malo byť ťažké vypočítať biometrické prvky z uloženej šablóny alebo vytvoriť fyzické falzifikáty biometrických prvkov.

Rozlíšiteľnosť.Šablónová bezpečnostná schéma nesmie znižovať presnosť autentifikácie biometrického systému.

Zrušiteľnosť. Z tých istých biometrických údajov by malo byť možné vytvoriť niekoľko bezpečných šablón, ktoré nemožno priradiť k týmto údajom. Táto vlastnosť nielenže umožňuje biometrickému systému zrušiť a vydať nové biometrické šablóny v prípade kompromitácie databázy, ale tiež zabraňuje krížovému porovnávaniu medzi databázami, čím zachováva súkromie používateľských údajov.

Metódy ochrany šablón

Existujú dva všeobecné zásady ochrana biometrických šablón: transformácia biometrických znakov a biometrických kryptosystémov.

Kedy transformácie biometrických prvkov(obr. 5, a) chránená šablóna sa získa aplikáciou funkcie nevratnej transformácie na pôvodnú šablónu. Takáto transformácia je zvyčajne založená na individuálnych charakteristikách používateľa. Počas procesu autentifikácie systém aplikuje rovnakú transformačnú funkciu na požiadavku a porovnávanie sa uskutoční pre transformovaný vzor.

Biometrické kryptosystémy(obr. 5, b) uchovávať iba časť informácií získaných z biometrickej šablóny – táto časť sa nazýva bezpečná skica. Hoci sama o sebe nestačí na obnovenie pôvodnej šablóny, stále obsahuje potrebné množstvo údajov na obnovenie šablóny v prítomnosti inej biometrickej vzorky podobnej tej, ktorá sa získala pri registrácii.

Bezpečná miniatúra sa zvyčajne získa priradením biometrickej šablóny ku kryptografickému kľúču, avšak bezpečná miniatúra nie je to isté ako biometrická šablóna zašifrovaná štandardnými metódami. V konvenčnej kryptografii sú šifrovaná šablóna a dešifrovací kľúč dve rôzne entity a šablóna je bezpečná len vtedy, ak je bezpečný aj kľúč. V zabezpečenej šablóne sú biometrická šablóna aj kryptografický kľúč zapuzdrené súčasne. Kľúč ani šablónu nie je možné obnoviť iba pomocou chránenej miniatúry. Keď sa systému predloží biometrická požiadavka dostatočne podobná šablóne, môže obnoviť pôvodnú šablónu aj šifrovací kľúč pomocou štandardných techník detekcie chýb.

Výskumníci navrhli dve hlavné metódy na generovanie bezpečného náčrtu: fuzzy záväzok a fuzzy vault. Prvý z nich možno použiť na zabezpečenie biometrických šablón reprezentovaných ako binárne reťazce s pevnou dĺžkou. Druhý je užitočný na ochranu vzorov reprezentovaných ako množiny bodov.

Klady a zápory

Transformácia biometrických vlastností a biometrické kryptosystémy majú svoje pre a proti.

Mapovanie v schéme transformácie vlastností sa často vyskytuje priamo a je dokonca možné vyvinúť transformačné funkcie, ktoré nemenia charakteristiky pôvodného priestoru vlastností. Môže však byť ťažké vytvoriť úspešnú transformačnú funkciu, ktorá je nezvratná a tolerantná voči nevyhnutnej zmene biometrických vlastností používateľa v priebehu času.

Hoci existujú metódy na generovanie bezpečných miniatúr založených na princípoch informačnej teórie pre biometrické systémy, výzvou je reprezentovať tieto biometrické funkcie v štandardizovaných dátových formátoch, ako sú binárne reťazce a bodkové vzory. Jednou z aktuálnych tém výskumu je preto vývoj algoritmov, ktoré konvertujú pôvodnú biometrickú šablónu do takýchto formátov bez straty zmysluplných informácií.

Metódy fuzzy záväzok a fuzzy vault majú aj ďalšie obmedzenia, vrátane neschopnosti generovať veľa nesúvisiacich šablón z rovnakého súboru biometrických údajov. Jedným z možných spôsobov, ako prekonať tento problém, je použiť funkciu transformácie vlastností na biometrickú šablónu predtým, ako ju zabezpečí biometrický kryptosystém. Biometrické kryptosystémy, ktoré kombinujú transformáciu s bezpečným generovaním miniatúr, sa nazývajú hybridné.

Súkromie Puzzle

Nerozlučné prepojenie medzi používateľmi a ich biometrickými vlastnosťami vyvoláva oprávnené obavy z možnosti zverejnenia osobných údajov. Najmä znalosť informácií o biometrických šablónach uložených v databáze môže byť použitá na kompromitáciu súkromných informácií o používateľovi. Schémy ochrany predlohy môžu túto hrozbu do určitej miery zmierniť, ale mnohé zložité otázky ochrany súkromia sú mimo rámca biometrických technológií. Kto vlastní údaje – jednotlivec alebo poskytovatelia služieb? Je používanie biometrických údajov v súlade s bezpečnostnými potrebami každého jednotlivého prípadu? Mal by sa napríklad vyžadovať odtlačok prsta pri kúpe hamburgeru v reštaurácii rýchleho občerstvenia alebo pri prístupe na komerčnú webovú stránku? Aký je najlepší kompromis medzi bezpečnosťou aplikácie a súkromím? Malo by sa napríklad vládam, firmám a iným povoliť používať monitorovacie kamery na verejných miestach na skryté sledovanie legitímnej aktivity používateľov?

K dnešnému dňu neexistujú žiadne úspešné praktické riešenia takýchto problémov.

Biometrické rozpoznávanie poskytuje silnejšiu autentifikáciu používateľa ako heslá a identifikačné dokumenty a je jediným spôsobom, ako odhaliť podvodníkov. Aj keď biometrické systémy nie sú úplne bezpečné, výskumníci urobili významný pokrok v identifikácii slabých miest a vývoji protiopatrení. Nové algoritmy na ochranu biometrických šablón čiastočne riešia obavy o bezpečnosť systému a súkromie používateľských údajov, ale kým budú takéto metódy pripravené pre aplikácie v reálnom svete, budú potrebné ďalšie zlepšenia.

Anil Jane([chránený e-mailom]) je profesorom na Katedre počítačovej vedy a inžinierskeho dizajnu na University of Michigan, Kartík Nandakumar([chránený e-mailom]) je výskumníkom v Singapurskom inštitúte pre výskum infokomunikácií.

Anil K. Jain, Kathik Nandakumar, Biometrická autentifikácia: Bezpečnosť systému a súkromie používateľa. IEEE Computer, november 2012, IEEE Computer Society. Všetky práva vyhradené. Pretlačené so súhlasom.

Biometrické údaje sú fyziologické a biologické vlastnosti človeka, na základe ktorých je možné zistiť jeho identitu. Už veľmi dlho sa používajú v rôznych oblastiach života, aj v bežnom živote (známeho človeka spoznáme podľa hlasu, chôdze, tváre atď.). S rozvojom informačných technológií sa začala zavádzať biometria na identifikáciu používateľov v tejto oblasti. Teraz môžeme namiesto zadávania hesla na klávesnici odomykať smartfón odtlačkom prsta, ovládať spotrebiče v systéme inteligentnej domácnosti atď. V systémoch prístupu k informáciám majú biometrické technológie významnú výhodu oproti iným metódam. Na rozdiel od hesla, ktoré môže osoba niekomu povedať alebo zabudnúť, ako aj kariet, ktoré je možné stratiť alebo skopírovať, biometrické údaje jednoznačne identifikujú samotnú osobu.

Všetky systémy ochrany a kontrolovaného prístupu možno rozdeliť do troch skupín:

- Ochrana heslom. V tomto prípade musí používateľ poskytnúť tajný PIN alebo heslo.

- kľúče. Znamená to fyzický nosič tajného kľúča, ktorý musí používateľ predložiť systému. Často sa na tento účel používa plastová karta s magnetickým prúžkom.

- biometrické údaje. Na získanie prístupu musí používateľ predložiť parameter, ktorý je jeho súčasťou. Pri takomto systéme identifikácie sa odhaľuje samotná osobnosť, respektíve jej individuálne charakteristiky. Napríklad očná dúhovka, odtlačky prstov, čiary na dlani atď.

Biometrické údaje sú pre ľudí veľmi pohodlným spôsobom autentifikácie, pretože sa nedajú zabudnúť ani stratiť. Zároveň je zabezpečený dostatočne vysoký stupeň ochrany údajov, keďže je veľmi ťažké ich sfalšovať.

Všetky biometrické metódy autentifikácie sú rozdelené do dvoch tried. Ide o štatistické metódy založené na fyziologických charakteristikách človeka, ktoré sú prítomné v každom z nás celý život, nemožno ich stratiť, skopírovať ani ukradnúť. Druhou triedou sú dynamické metódy. Vychádzajú z charakteristík správania ľudí (spravidla ide o podvedomé pohyby v procese opakovania alebo reprodukcie konkrétnej každodennej činnosti).

Štatistické metódy:

Overenie odtlačkom prsta

Táto metóda autentifikácie je najbežnejšou biometrickou technológiou. Na vykonanie identifikácie sa používa jedinečnosť vzoru na prstoch. Tlač, ktorá sa získa pomocou skenera, sa prevedie na digitálny kód a porovná sa so súbormi štandardov zadaných skôr. Táto metóda má výhody, ako je jednoduchosť použitia a spoľahlivosť.

Na získanie informácií o odtlačku prsta sa používajú špeciálne skenery. Pre zreteľnú elektronickú reprezentáciu výkresov sú potrebné špecifické metódy, pretože odtlačok prsta má veľmi malá veľkosť, čo sťažuje získanie dobre definovaných papilárnych vzorov.

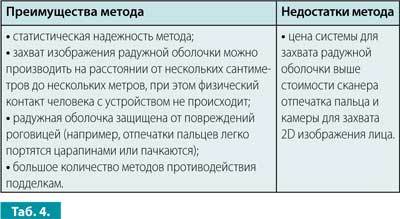

Overenie dúhovky

Táto biometrická technológia autentifikácie identity využíva jedinečnosť vlastností a charakteristík dúhovky ľudského oka. Dúhovka je tenká pohyblivá očná membrána u stavovcov s otvorom (zreničkou) v strede. Dúhovka vzniká už pred narodením človeka a zostáva nezmenená po celý život. Jeho vzor je veľmi zložitý, vďaka čomu je možné vybrať asi 200 bodov, ktoré poskytujú vysoký stupeň spoľahlivosti autentifikácie (na rozpoznávanie odtlačkov prstov sa používa 60-70 bodov).

Táto technológia efektívne, pretože na rozdiel od sietnice, ktorá sa môže meniť, dúhovka zostáva rovnaká počas celého života. Navyše na dúhovke nie sú žiadne dve absolútne identické kresby, dokonca ani u dvojčiat.

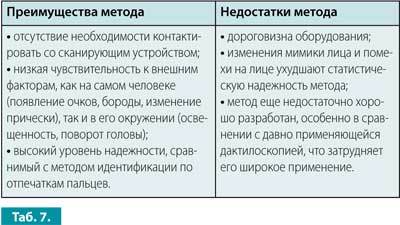

Autentifikácia sietnice

Tento spôsob autentifikácie sa začal zavádzať do praxe v 50. rokoch minulého storočia. Práve v tomto období sa zistila jedinečnosť vzoru krvných ciev fundusu. Infračervené svetlo sa používa na skenovanie sietnice. V súčasnosti sa táto metóda používa oveľa menej často, pretože je dosť komplikovaná a spôsobuje nepohodlie osobe, ktorej údaje sa identifikujú. Okrem toho, ako už bolo spomenuté vyššie, vedci zistili, že sietnica má tendenciu sa meniť rôzne obdobiaživota.

Overenie geometrie ruky

Na autentifikáciu tejto časti tela je potrebné použiť niekoľko charakteristík: krivky prstov, ich hrúbka a dĺžka, vzdialenosť medzi kĺbmi a štruktúra kosti.

Je potrebné vziať do úvahy toľko parametrov, pretože jednotlivo nie sú jedinečné. Nevýhodou tejto metódy je, že modriny a opuchy tkanív môžu výrazne zdeformovať pôvodnú štruktúru a ochorenie ako „artritída“ môže značne prekážať pri skenovaní. Spoľahlivosť tejto metódy autentifikácie je porovnateľná s metódou identifikácie odtlačkom prsta.

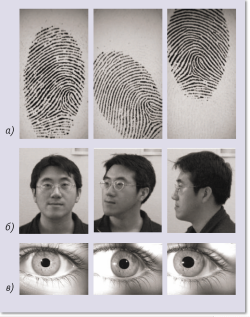

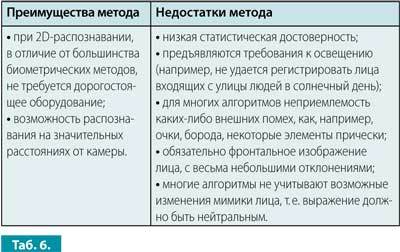

Autentifikácia geometrie tváre

Táto metóda je celkom bežná. Vytvorenie trojrozmerného obrazu tváre spočíva vo výbere kontúr očí, pier, nosa, obočia a ďalších prvkov tváre, ako aj vo výpočte vzdialenosti medzi nimi. Na určenie jedinečnej šablóny zodpovedajúcej konkrétnej osobe potrebujete 12 až 40 charakteristických prvkov. Tu je dôležité, že šablóna môže brať do úvahy veľa rôznych variácií obrazu v prípade zmien osvetlenia, polohy a výrazu tváre.

Dynamické metódy:

Táto biometrická metóda sa veľmi ľahko používa. Jeho realizácia si nevyžaduje drahé vybavenie, je potrebný iba mikrofón a zvuková karta. Existuje mnoho spôsobov, ako vytvoriť hlasové šablóny: kombinácie frekvenčných a štatistických charakteristík hlasu, modulácia, intonácia, výška hlasu a iné.

Hlavnou nevýhodou hlasovej autentifikácie je jej nízka presnosť. Systém napríklad nemusí rozpoznať človeka s chrapľavým hlasom v dôsledku prechladnutia. Kameňom úrazu pri použití tejto metódy je aj možná rôznorodosť hlasu jedného človeka. Hlas sa totiž zvykne meniť v závislosti od veku, nálady, zdravotného stavu a pod vplyvom mnohých ďalších faktorov. Vzhľadom na možnosť nepresností a chýb sa metóda používa na kontrolu prístupu v miestnostiach, kde je potrebná stredná úroveň zabezpečenia, napríklad v počítačových triedach.

Overenie ručného písania

Metóda biometrickej autentifikácie rukopisu je založená na jedinečnom pohybe ruky osoby v čase podpisovania dokumentov. Na uloženie podpisu sa používajú špeciálne perá alebo povrchy citlivé na tlak. Autentifikácia touto metódou vyžaduje podpis osoby. Šablóna sa vytvára v závislosti od požadovanej úrovne ochrany. Podpis sa spravidla spracováva jedným z dvoch spôsobov: buď sa analyzuje samotný fragment, keď sa zistí stupeň zhody dvoch obrázkov, alebo sa dynamické charakteristiky písania porovnávajú jeho časové a štatistické parametre.

Okrem toho sa používa aj kombinovaný biometrický autentifikačný systém. V tomto prípade sa kombinuje niekoľko typov biometrických technológií, ktoré umožňujú súčasne zohľadňovať rôzne charakteristiky osoby. Napríklad autentifikáciu odtlačkom prsta možno kombinovať s ručným skenovaním. Táto metóda je spoľahlivejšia z hľadiska možnosti falšovania.

Biometrické systémy budúcnosti

V súčasnosti sa vyvíja množstvo biometrických systémov, ktoré sa na prvý pohľad zdajú nereálne. Ide o využitie pachu ľudského tela, chôdze a stopy osoby (bolo zistené, že bosá noha dokáže identifikovať osobu v 99,6 % prípadov), rýchlosti a rytmu stláčania kláves pri písaní hesla do počítača. (môže to zvýšiť spoľahlivosť autorizácie), žily na paži, tvarovanie uší a nosa, kontúry a oblasti opory ľudského chrbta a mnohé ďalšie. Zostáva nejasné, ako môžu takéto charakteristiky zabezpečiť presnosť autorizácie, ale je pravdepodobné, že príde čas a už ich budeme používať v Každodenný život.

Existuje široká škála metód identifikácie a mnohé z nich sú široko komerčne využívané. V súčasnosti sú najbežnejšie overovacie a identifikačné technológie založené na používaní hesiel a osobných identifikátorov ( osobné identifikačné číslo - PIN ) alebo dokladov ako cestovný pas, vodičský preukaz. Takéto systémy sú však príliš zraniteľné a môžu ľahko trpieť falšovaním, krádežami a inými faktormi. Preto je čoraz väčší záujem o metódy biometrickej identifikácie, ktoré umožňujú určiť osobnosť človeka podľa jeho fyziologických vlastností rozpoznávaním podľa vopred uložených vzoriek.

Rozsah problémov, ktoré možno vyriešiť pomocou nových technológií, je mimoriadne široký:

- zabrániť votrelcom vstúpiť do chránených priestorov a priestorov falšovaním, krádežou dokumentov, kariet, hesiel;

- obmedziť prístup k informáciám a zabezpečiť osobnú zodpovednosť za ich bezpečnosť;

- zabezpečiť prístup k zodpovedným zariadeniam iba certifikovaným odborníkom;

- proces rozpoznávania je vďaka intuitívnosti softvérového a hardvérového rozhrania zrozumiteľný a prístupný ľuďom akéhokoľvek veku a nepozná jazykové bariéry;

- vyhnúť sa režijným nákladom spojeným s prevádzkou systémov kontroly prístupu (karty, kľúče);

- eliminovať nepríjemnosti spojené so stratou, poškodením alebo elementárnym zabudnutím kľúčov, kariet, hesiel;

- organizovať záznamy o prístupe a dochádzke zamestnancov.

Okrem toho je dôležitým faktorom spoľahlivosti, že je absolútne nezávislý od používateľa. Pri používaní ochrany heslom môže osoba použiť skratku kľúčové slovo alebo si pod klávesnicou počítača ponechajte kúsok papiera s nápovedou. Pri používaní hardvérových kľúčov nebude bezohľadný používateľ prísne sledovať svoj token, v dôsledku čoho sa zariadenie môže dostať do rúk útočníka. V biometrických systémoch nič nezávisí od osoby. Ďalším faktorom, ktorý pozitívne ovplyvňuje spoľahlivosť biometrických systémov, je jednoduchosť identifikácie pre používateľa. Faktom je, že napríklad skenovanie odtlačku vyžaduje od človeka menej práce ako zadávanie hesla. Preto je možné tento postup vykonať nielen pred začatím práce, ale aj počas jej vykonávania, čo samozrejme zvyšuje spoľahlivosť ochrany. V tomto prípade je obzvlášť dôležité použitie skenerov v kombinácii s počítačovými zariadeniami. Takže napríklad existujú myši, pri použití ktorých palec používateľ vždy leží na skeneri. Systém teda môže neustále vykonávať identifikáciu a človek nielenže neprestane pracovať, ale vôbec nič si nevšimne. AT modernom svete Bohužiaľ, takmer všetko je na predaj, vrátane prístupu k dôverným informáciám. Navyše človek, ktorý preniesol identifikačné údaje útočníkovi, neriskuje prakticky nič. O hesle sa dá povedať, že bolo vyzdvihnuté, ale o čipovej karte, že bolo vytiahnuté z vrecka. V prípade využitia biometrickej ochrany už táto situácia nenastane.

Výber odvetví najsľubnejších pre zavedenie biometrie z pohľadu analytikov závisí predovšetkým od kombinácie dvoch parametrov: bezpečnosti (alebo bezpečnosti) a vhodnosti použitia tohto konkrétneho prostriedku kontroly alebo ochrany. Hlavné miesto pri dodržiavaní týchto parametrov nepochybne zaujíma finančný a priemyselný sektor, štátne a vojenské inštitúcie, medicínsky a letecký priemysel a uzavreté strategické objekty. Pre túto skupinu používateľov biometrických bezpečnostných systémov je v prvom rade dôležité zabrániť neoprávnenému používateľovi z radov ich zamestnancov vykonať pre neho neoprávnenú operáciu a taktiež je dôležité neustále potvrdzovať autorstvo každej operácie. Moderný bezpečnostný systém sa už nezaobíde nielen bez bežných prostriedkov zaručujúcich bezpečnosť objektu, ale ani bez biometrie. Biometrické technológie sa využívajú aj na riadenie prístupu v počítačoch, sieťových systémoch, rôznych informačných úložiskách, databankách atď.

Biometrické metódy informačnej bezpečnosti sú každým rokom relevantnejšie. S rozvojom technológií: skenery, foto a videokamery sa rozširuje okruh úloh riešených pomocou biometrie a čoraz obľúbenejšie je používanie biometrických metód. Napríklad banky, úverové a iné finančné inštitúcie slúžia ako symbol spoľahlivosti a dôvery pre svojich zákazníkov. Aby finančné inštitúcie splnili tieto očakávania, venujú čoraz väčšiu pozornosť identifikácii používateľov a personálu, pričom aktívne využívajú biometrické technológie. Niektoré možnosti použitia biometrických metód:

- spoľahlivá identifikácia používateľov rôznych finančných služieb vrátane. online a mobilne (prevláda identifikácia odtlačkov prstov, aktívne sa rozvíjajú technológie rozpoznávania založené na vzore žíl na dlani a prstoch a hlasová identifikácia zákazníkov pristupujúcich do call centier);

- predchádzanie podvodom a podvodom s kreditnými a debetnými kartami a inými platobnými nástrojmi (nahradenie PIN kódu rozpoznávaním biometrických parametrov, ktoré nemožno ukradnúť, „prekuknúť“, naklonovať);

- zlepšenie kvality služby a jej komfortu (biometrické bankomaty);

- kontrola fyzického vstupu do budov a priestorov bánk, ako aj do depozitných ciel, trezorov, trezorov (s možnosťou biometrickej identifikácie zamestnanca banky aj zákazníka-užívateľa bunky);

- ochrana informačných systémov a zdrojov bankových a iných úverových organizácií.

4.2. Biometrické informačné bezpečnostné systémy

Biometrické informačné bezpečnostné systémy sú systémy kontroly prístupu založené na identifikácii a autentifikácii osoby biologickými charakteristikami, ako je štruktúra DNA, vzor dúhovky, sietnica, geometria tváre a teplotná mapa, odtlačok prsta, geometria dlane. Tieto metódy overovania ľudí sa tiež nazývajú štatistické metódy, pretože sú založené na fyziologických vlastnostiach človeka, ktoré sú prítomné od narodenia až po smrť, sú s ním po celý život a ktoré nemožno stratiť ani ukradnúť. Často sa využívajú jedinečné dynamické metódy biometrickej autentifikácie – podpis, písanie rukou na klávesnici, hlas a chôdza, ktoré vychádzajú z charakteristík správania ľudí.

Pojem „biometria“ sa objavil na konci devätnásteho storočia. Vývojom technológií na rozpoznávanie vzorov podľa rôznych biometrických charakteristík sa začalo zaoberať už pomerne dávno, začiatok bol položený v 60. rokoch minulého storočia. Naši krajania výrazne pokročili vo vývoji teoretických základov týchto technológií. Praktické výsledky sa však dosiahli najmä na Západe a pomerne nedávno. Koncom dvadsiateho storočia výrazne vzrástol záujem o biometriu, pretože sila moderných počítačov a vylepšené algoritmy umožnili vytvárať produkty, ktoré sa svojimi vlastnosťami a pomerom stali dostupnými a zaujímavými pre široké spektrum používateľov. Vedecký odbor našiel svoje uplatnenie pri vývoji nových bezpečnostných technológií. Biometrický systém môže napríklad riadiť prístup k informáciám a úložiskám v bankách, môže byť použitý v podnikoch, ktoré spracúvajú cenné informácie na ochranu počítačov, komunikácie atď.

Podstata biometrických systémov sa redukuje na používanie počítačových systémov na identifikáciu osoby podľa jedinečného genetického kódu osoby. Biometrické bezpečnostné systémy umožňujú automaticky rozpoznať osobu podľa jej fyziologických alebo behaviorálnych charakteristík.

Ryža. 4.1.

Popis fungovania biometrických systémov:

Všetky biometrické systémy fungujú rovnakým spôsobom. Najprv prebehne proces záznamu, v dôsledku ktorého si systém zapamätá vzorku biometrickej charakteristiky. Niektoré biometrické systémy odoberajú viacero vzoriek, aby zachytili podrobnejšiu biometrickú charakteristiku. Prijaté informácie sú spracované a prevedené do matematického kódu. Biometrické informačné bezpečnostné systémy využívajú biometrické metódy na identifikáciu a autentifikáciu používateľov. Identifikácia biometrickým systémom prebieha v štyroch fázach:

- Registrácia identifikátora - informácie o fyziologickej alebo behaviorálnej charakteristike sa prevedú do formy prístupnej výpočtovej technike a vložia sa do pamäte biometrického systému;

- Extrakcia - jedinečné vlastnosti analyzované systémom sú extrahované z novo prezentovaného identifikátora;

- Porovnanie - porovnávajú sa informácie o novo prezentovanom a predtým registrovanom identifikátore;

- Rozhodnutie – urobí sa záver, či sa novo prezentovaný identifikátor zhoduje alebo nezhoduje.

Záver o zhode/nezhode identifikátorov je potom možné preniesť do iných systémov (kontrola prístupu, informačná bezpečnosť atď.), ktoré potom konajú na základe prijatých informácií.

Jednou z najdôležitejších vlastností systémov informačnej bezpečnosti založených na biometrických technológiách je vysoká spoľahlivosť, teda schopnosť systému spoľahlivo rozlišovať medzi biometrickými charakteristikami patriacimi medzi Iný ľudia a spoľahlivo nájsť zhody. V biometrii sa tieto parametre nazývajú chyba 1. typu ( šablóna . Niektoré časti tváre sa v priebehu času prakticky nemenia, sú to napríklad horné obrysy očných jamiek, oblasti okolo lícnych kostí a okraje úst. Väčšina algoritmov vyvinutých pre biometrické technológie zohľadňuje možné zmeny v účese osoby, pretože na analýzu nevyužíva oblasť tváre nad líniou vlasov. V databáze je uložená obrazová šablóna každého používateľa biometrického systému.

Identifikačný modul prijíma obraz osoby z videokamery a konvertuje ho do rovnakého digitálneho formátu, v akom je uložená šablóna. Výsledné údaje sa porovnajú so šablónou uloženou v databáze, aby sa zistilo, či sa obrázky navzájom zhodujú. Stupeň podobnosti potrebný na overenie je určitý prah, ktorý možno upraviť pre rôzne typy personálu, výkon počítača, dennú dobu a množstvo ďalších faktorov.

Identifikácia môže byť vo forme overenia, autentifikácie alebo uznania. Verifikácia potvrdzuje identitu prijatých údajov a šablóny uloženej v databáze. Autentifikácia - potvrdzuje zhodu obrazu prijatého z videokamery s jednou zo šablón uložených v databáze. Ak sú počas rozpoznávania získané charakteristiky a jedna z uložených šablón rovnaké, systém identifikuje osobu s príslušnou šablónou.

4.3. Prehľad hotových riešení

4.3.1. IKAR Lab: komplexné forenzné vyšetrovanie zvukových záznamov reči

Hardvérový a softvérový komplex IKAR Lab je určený na riešenie široký rozsahúlohy analyzovať spoľahlivé informácie, ktoré sú požadované v špecializovaných útvaroch orgánov činných v trestnom konaní, laboratóriách a centrách súdnoznalecké vyšetrenie, služby vyšetrovania nehôd, výskumné a školiace strediská. Prvá verzia produktu bola vydaná v roku 1993 a bola výsledkom spolupráce popredných audio expertov a softvérových vývojárov. Špecializovaný softvér zahrnutý v komplexe poskytuje vysoká kvalita vizuálne znázornenie zvukových záznamov reči. Moderné algoritmy hlasovej biometrie a výkonné automatizačné nástroje pre všetky typy fonogramov reči umožňujú odborníkom výrazne zvýšiť spoľahlivosť a efektivitu vyšetrení. Program SIS II, ktorý je súčasťou komplexu, má unikátne nástroje na výskum identifikácie: porovnávaciu štúdiu hovoriaceho, ktorého hlasové a rečové záznamy sa poskytujú na preskúmanie, a vzorky hlasu a reči podozrivého. Identifikačné fonoskopické vyšetrenie vychádza z teórie jedinečnosti hlasu a reči každého človeka. Anatomické faktory: štruktúra orgánov artikulácie, tvar vokálneho traktu a ústnej dutiny, ako aj vonkajšie faktory: rečové schopnosti, regionálne znaky, defekty atď.

Biometrické algoritmy a expertné moduly umožňujú automatizovať a formalizovať mnohé procesy výskumu fonoskopickej identifikácie, ako je vyhľadávanie identických slov, vyhľadávanie identických zvukov, selekcia porovnávaných zvukových a melodických fragmentov, porovnávanie reproduktorov podľa formantov a výšky tónu, sluchové a lingvistické typy analýza. Výsledky pre každú metódu výskumu sú prezentované ako číselné ukazovatele celkového riešenia identifikácie.

Program sa skladá z niekoľkých modulov, ktoré vykonávajú porovnávanie jedna ku jednej. Modul Formant Comparisons vychádza z pojmu fonetika - formant, ktorý označuje akustickú charakteristiku zvukov reči (predovšetkým samohlásky) spojenú s frekvenčnou úrovňou tónu hlasu a tvoriacou zafarbenie zvuku. Proces identifikácie pomocou modulu Formant Comparison možno rozdeliť do dvoch etáp: najprv expert vyhľadá a vyberie referenčné zvukové fragmenty a po zozbieraní referenčných fragmentov pre známych a neznámych rečníkov môže expert začať s porovnávaním. Modul automaticky vypočíta intra-reproduktorovú a inter-reproduktorovú variabilitu trajektórií formantov pre vybrané zvuky a rozhodne o pozitívnej/negatívnej identifikácii alebo o neurčitom výsledku. Modul tiež umožňuje vizuálne porovnať rozloženie vybraných zvukov na rozptylograme.

Modul "Pitch Comparison" vám umožňuje automatizovať proces identifikácie reproduktorov pomocou metódy melodickej analýzy obrysov. Metóda je navrhnutá tak, aby porovnávala vzorky reči na základe implementačných parametrov rovnakých typov prvkov štruktúry melodickej kontúry. Na analýzu je poskytnutých 18 typov fragmentov obrysu a 15 parametrov na ich popis, vrátane hodnôt minima, priemeru, maxima, rýchlosti zmeny výšky tónu, špičatosti, skosenia atď. identifikácie alebo neurčitého výsledku. Všetky údaje je možné exportovať do textovej správy.

Modul automatickej identifikácie umožňuje porovnávanie jedna ku jednej pomocou algoritmov:

- Spektrálny formát;

- Štatistika výšky tónu;

- Zmes gaussovských rozdelení;

Pravdepodobnosti zhody a rozdielnosti hovoriacich sa počítajú nielen pre každú z metód, ale aj pre ich kombináciu. Všetky výsledky porovnávania rečových signálov v dvoch súboroch, získané v module automatickej identifikácie, sú založené na výbere identifikačných významných znakov v nich a výpočte miery blízkosti medzi prijatými súbormi znakov a výpočte miery blízkosti. zo získaných súborov vlastností navzájom. Pre každú hodnotu tejto miery blízkosti sa počas tréningového obdobia modulu automatického porovnávania získali pravdepodobnosti zhody a odlišnosti hovoriacich, ktorých reč bola obsiahnutá v porovnávaných súboroch. Tieto pravdepodobnosti získali vývojári na veľkej školiacej vzorke zvukových záznamov: desaťtisíce reproduktorov, rôzne nahrávacie kanály, množstvo nahrávacích relácií, rôzne druhy rečového materiálu. Aplikácia štatistických údajov na jeden prípad porovnania súboru a súboru si vyžaduje zohľadnenie možného rozptylu získaných hodnôt miery blízkosti dvoch súborov a zodpovedajúcej pravdepodobnosti zhody / rozdielu hovoriacich v závislosti od rôznych detailov. rečovej situácie. Pre takéto veličiny v matematickej štatistike sa navrhuje použiť pojem intervalu spoľahlivosti. Modul automatického porovnávania zobrazuje číselné výsledky zohľadňujúce intervaly spoľahlivosti rôznych úrovní, čo umožňuje užívateľovi vidieť nielen priemernú spoľahlivosť metódy, ale aj najhorší výsledok získaný na tréningovej báze. Vysoká spoľahlivosť biometrického motora vyvinutého spoločnosťou STC bola potvrdená testami NIST (Národný inštitút pre štandardy a technológie).

Vladislav Šarov

Bezpečnosť je ťažko kvantifikovateľná látka, pretože je ťažké si predstaviť, že by klient obetoval vlastnú bezpečnosť z ekonomických dôvodov. Rast teroristickej hrozby a potreba zdokonaľovania bezpečnostných systémov viedli k tomu, že veľkosť trhu s biometrickými zariadeniami začala v poslednom čase rýchlo rásť – očakáva sa, že do roku 2007 dosiahne 7 miliárd USD. biometrické systémy budú nielen komerčné inštitúcie, ale aj vládne služby a rezorty. Osobitná pozornosť sa bude venovať letiskám, štadiónom a iným zariadeniam, ktoré potrebujú systémy hromadnej kontroly návštevníkov.

Už v roku 2006 sa občania krajín EÚ stanú vlastníkmi tzv elektronické pasy- dokumenty postavené na špeciálnom mikroobvode, ktorý obsahuje niektoré biometrické údaje majiteľa (napríklad informácie o odtlačkoch prstov, dúhovke), ako aj súvisiace občianske údaje (čísla kariet poistencov, vodičských preukazov, bankových účtov atď.). Rozsah takýchto dokumentov je takmer neobmedzený: možno ich použiť ako medzinárodné preukazy totožnosti, kreditné karty, zdravotné karty, poistky, preukazy – zoznam by mohol pokračovať ďalej. Prezident Ruskej federácie podpísal 20. septembra 2004 dekrét o vytvorení medzirezortnej skupiny, ktorá by sa mala pripraviť na zavedenie pasov s biometrickými informáciami. Termín na prípravu balíka dokumentov bol daný do 1. januára 2006.

Ak si však v každodennom živote musíme stále zvykať na biometrické systémy, potom sa v niektorých oblastiach biometria aktívne používa už niekoľko rokov. A jednou z týchto oblastí je počítačová bezpečnosť. Najbežnejším riešením založeným na biometrických technológiách je identifikácia (alebo verifikácia) biometrickými charakteristikami v podnikovej sieti alebo pri spustení pracovnej stanice (PC, notebook a pod.).

Biometrické rozpoznávanie predmetu spočíva v porovnaní fyziologických resp psychologické črty tohto objektu s jeho charakteristikami uloženými v systémovej databáze. hlavným cieľom biometrická identifikácia má vytvoriť registračný systém, ktorý by len zriedka odoprel prístup legitímnym používateľom a zároveň by úplne vylúčil neoprávnený prístup k počítačovému ukladaniu informácií. V porovnaní s heslami a kartami poskytuje takýto systém oveľa spoľahlivejšiu ochranu, pretože na vlastné telo sa nedá zabudnúť ani stratiť.

Ak rozprávame sa o zabezpečení pracovnej stanice, potom sú šablóny biometrických údajov (napríklad odtlačky prstov) registrovaných používateľov uložené v bezpečnom úložisku priamo na tejto pracovnej stanici. Po úspešnom dokončení postupu biometrickej identifikácie je používateľovi udelený prístup do operačného systému. V prípade podnikovej siete sú všetky šablóny biometrických údajov všetkých používateľov siete centrálne uložené na vyhradenom autentifikačnom serveri. Pri vstupe do siete používateľ, ktorý prechádza biometrickou identifikáciou, pracuje priamo so špecializovaným serverom, na ktorom sú overené poskytnuté identifikátory. Pridelenie samostatného biometrického autentifikačného servera v štruktúre podnikovej siete umožňuje budovanie škálovateľných sieťových riešení a ukladanie dôverných informácií na takýto server, ku ktorému bude mať prístup len biometrický identifikačný znak vlastníka informácií.

Pri budovaní podnikových riešení sa pomerne často okrem vstupu do siete biometrické overovacie postupy integrujú aj do iných programov používaných v podniku, napríklad do podnikových riadiacich systémov, rôznych kancelárskych aplikácií, podnikového softvéru a pod. údaje všetkých používateľov potrebné na identifikáciu sú centrálne uložené na autentifikačnom serveri a samotný používateľ si tak nemusí pamätať heslá ku všetkým používaným programom alebo neustále so sebou nosiť rôzne karty.

Okrem toho sa značne rozšírili nástroje kryptografickej ochrany, pri ktorých je prístup k šifrovacím kľúčom zabezpečený až po biometrickej identifikácii ich vlastníka. Treba poznamenať, že v oblasti počítačovej bezpečnosti sa používaná šablóna biometrickej charakteristiky spravidla podrobuje jednosmernej transformácii, t. j. nie je možné z nej spätným postupom obnoviť odtlačok prsta alebo vzor dúhovky.

Autentifikačné metódy

Ako viete, autentifikácia znamená autentifikáciu subjektu, ktorým v zásade môže byť nielen osoba, ale aj softvérový proces. Vo všeobecnosti je autentifikácia jednotlivcov možná po predložení informácií uložených v rôznych formách. Autentifikácia vám umožňuje rozumne a spoľahlivo rozlišovať práva na prístup k informáciám, ktoré sa bežne používajú. Na druhej strane však vzniká problém zabezpečiť integritu a spoľahlivosť týchto informácií. Používateľ si musí byť istý, že k informáciám pristupuje z dôveryhodného zdroja a že tieto informácie neboli zmenené bez príslušného oprávnenia. Vyhľadávanie zhody typu one-to-one (jeden atribút) sa bežne označuje ako overenie. Vyznačuje sa vysokou rýchlosťou a kladie minimálne nároky na výpočtový výkon počítača. Vyhľadávanie typu one-to-many sa nazýva identifikácia.

Biometrické autentifikačné technológie možno rozdeliť do dvoch širokých kategórií – fyziologické a psychologické. Prvá zahŕňa metódy založené na fyziologických (statických) charakteristikách človeka, to znamená integrálnej, jedinečnej vlastnosti, ktorá je mu daná od narodenia. Analyzuje vlastnosti, ako sú črty tváre, štruktúra oka (sietnica alebo dúhovka), parametre prstov (papilárne línie, reliéf, dĺžka kĺbu atď.), dlaň (jej odtlačok alebo topografia), tvar ruky, vzor žíl na zápästí alebo tepelný obrázok.

Do skupiny psychologických metód patria takzvané dynamické metódy, ktoré sú založené na behaviorálnych (dynamických) charakteristikách človeka. Inými slovami, používajú vlastnosti charakteristické pre podvedomé pohyby v procese reprodukcie akcie. Medzi tieto vlastnosti patrí hlas osoby, vlastnosti jej podpisu, dynamické parametre listu, vlastnosti zadávania textu z klávesnice atď.

Akýkoľvek biometrický systém vám umožňuje rozpoznať určitý vzor a stanoviť autentickosť špecifických fyziologických alebo behaviorálnych charakteristík používateľa. Logicky možno biometrický systém (obr. 1) rozdeliť na dva moduly: registračný a identifikačný. Registračný modul je zodpovedný za to, že sa systém naučí identifikovať konkrétnu osobu. Vo fáze registrácie biometrické senzory skenujú jej nevyhnutné fyziologické alebo behaviorálne charakteristiky a vytvárajú ich digitálnu reprezentáciu. Špeciálny modul spracováva túto reprezentáciu, aby extrahoval charakteristické črty a vytvoril kompaktnejšiu a výraznejšiu reprezentáciu, nazývanú šablóna. Znázorniť takú tvár charakteristické znaky môže byť veľkosť a relatívna poloha očí, nosa a úst. V databáze biometrického systému je uložená šablóna pre každého používateľa.

Identifikačný modul je zodpovedný za rozpoznanie osoby. Počas fázy identifikácie biometrický snímač registruje charakteristiky osoby, ktorej identifikácia sa vykonáva, a prevádza tieto charakteristiky do rovnakého digitálneho formátu, v akom je uložená šablóna. Výsledná šablóna sa porovná s uloženou šablónou, aby sa zistilo, či sa šablóny navzájom zhodujú. Pri použití technológie identifikácie odtlačku prsta v procese autentifikácie sa pri registrácii zadáva meno používateľa a odtlačok prsta nahrádza heslo. Táto technológia používa používateľské meno ako ukazovateľ na získanie používateľského účtu a kontrolu zhody medzi vzorom odtlačku prsta zachyteným pri registrácii a predtým uloženým vzorom pre dané používateľské meno. V opačnom prípade sa šablóna odtlačku prsta zadaná pri registrácii porovná s celou sadou uložených šablón.

Nepretržité zdroje biometrických informáciíNa jeseň roku 2004 spoločnosť APC Corporation (http://www.apc.com) oznámila Biometric Password Manager, osobný skener odtlačkov prstov, ktorý používateľom PC a notebookov uľahčuje správu ich osobných hesiel. Spoločnosť vysvetlila svoj debut v segmente netypickom pre výrobcu UPS túžbou chrániť dáta v akejkoľvek fáze ich tvorby, prenosu a ukladania. Viedlo to aj k predstaveniu produktov APC, ako je puzdro TravelPower a bezdrôtový mobilný smerovač. Biometrická novinka si pamätá až 20 šablón odtlačkov prstov, čo umožňuje uložiť heslá 20 používateľov v jednom počítačovom systéme. Na identifikáciu používateľa stačí priložiť prst na zariadenie, pričom dizajn správcu hesiel zaisťuje presné snímanie odtlačkov prstov. Vďaka technológii AuthenTec TruePrint manažér skenuje odtlačky prstov a analyzuje ich skutočnú biologickú štruktúru pod povrchom kože, bez ohľadu na jej typické defekty, ako je suchosť, odieranie, kalus, špina a mastné filmy. Balenie obsahuje USB kábel a Windows 98/Me/2000/XP kompatibilný softvér, ktorý vám umožní uložiť neobmedzený počet užívateľských mien a hesiel. |

Statické metódy

Podľa odtlačku prsta

Táto metóda je založená na jedinečnom vzore papilárnych vzorov na prstoch každého človeka (obr. 2). Odtlačky prstov sú najpresnejšie, užívateľsky prívetivé a cenovo najefektívnejšie biometrické údaje na svete. počítačové systémy identifikácia. Vďaka eliminácii potreby hesiel pre používateľov technológia rozpoznávania odtlačkov prstov znižuje telefonáty na help desk a znižuje náklady na správu siete.

Systémy rozpoznávania odtlačkov prstov sa zvyčajne delia na dva typy: na identifikáciu alebo AFIS (Automatic Fingerprint Identification Systems) a na overenie. V prvom prípade sa používajú odtlačky všetkých desiatich prstov.

Výhody prístupu k odtlačkom prstov sú jednoduché použitie, pohodlie a spoľahlivosť. Existujú dva základné algoritmy rozpoznávania odtlačkov prstov: podľa jednotlivých detailov (charakteristických bodov) a podľa reliéfu celého povrchu prsta. Podľa toho v prvom prípade zariadenie registruje len niektoré oblasti, ktoré sú jedinečné pre konkrétny odtlačok, a určuje ich relatívnu polohu. V druhom prípade sa spracuje obraz celej tlače. AT moderné systémy aha, čoraz častejšie sa používa kombinácia týchto dvoch metód, čo umožňuje vyhnúť sa nevýhodám oboch a zvýšiť spoľahlivosť identifikácie.

Jednorazová registrácia odtlačku prsta osoby na optickom skeneri nezaberie príliš veľa času. CCD kamera, buď ako samostatné zariadenie alebo zabudovaná do klávesnice, vytvára snímku odtlačku prsta. Potom sa pomocou špeciálnych algoritmov výsledný obrázok prevedie na jedinečnú "šablónu" - mapu mikrobodiek tejto tlače, ktoré sú určené medzerami a priesečníkmi čiar v nej. Táto šablóna (nie samotný odtlačok prsta) je potom zašifrovaná a zapísaná do databázy na overenie používateľov siete. Jedna šablóna uchováva niekoľko desiatok až stoviek mikrobodiek. Používatelia sa zároveň nemusia obávať o svoje súkromie, keďže samotný odtlačok prsta sa neukladá a nedá sa z mikrobodiek znovu vytvoriť.

Výhodou ultrazvukového snímania je možnosť určiť požadované charakteristiky na špinavých prstoch a to aj cez tenké gumené rukavice. Stojí za zmienku, že moderné rozpoznávacie systémy sa nedajú oklamať ani čerstvo nasekanými prstami (mikroobvod meria fyzické parametre pokožky).

Pravdepodobnosť chyby pri identifikácii používateľa je oveľa menšia ako pri iných biometrických metódach. Kvalita rozpoznania odtlačku prsta a možnosť jeho správneho spracovania algoritmom silne závisí od stavu povrchu prsta a jeho polohy voči snímaciemu prvku. Rôzne systémy majú rôzne požiadavky na tieto dva parametre. Povaha požiadaviek závisí najmä od použitého algoritmu.

Geometria ruky

Táto technológia sa odhaduje na niekoľko desiatok rôzne vlastnosti vrátane rozmerov samotnej dlane v troch rozmeroch, dĺžky a šírky prstov, obrysov kĺbov atď. Pomocou špeciálneho zariadenia (obr. 3), pozostávajúceho z kamery a niekoľkých prisvetľovacích diód (zapnutie v otočte, dávajú rôzne projekcie dlane), vytvorí sa trojrozmerný obraz ruky. Z hľadiska spoľahlivosti je identifikácia geometrie ruky porovnateľná s identifikáciou odtlačkov prstov, aj keď čítačka dlaní zaberá viac miesta.

|

Ryža. 3. Identifikácia podľa geometrie štetca. |

Podľa umiestnenia žíl na prednej strane dlane

Pomocou infračervenej kamery sa načíta vzor žíl na prednej strane dlane alebo ruky, výsledný obraz sa spracuje a vytvorí sa digitálna konvolúcia podľa usporiadania žíl.

Podľa geometrie tváre

Identifikácia tváre je bezpochyby najbežnejším spôsobom rozpoznávania v každodennom živote. Ale z hľadiska technickej implementácie je to zložitejšia (z matematického hľadiska) úloha ako rozpoznávanie odtlačkov prstov a vyžaduje si drahšie vybavenie (digitálny fotoaparát alebo fotoaparát a kartu na snímanie videa). Po prijatí obrazu systém analyzuje parametre tváre (napríklad vzdialenosť medzi očami a nosom). Táto metóda má jednu významnú výhodu: ukladanie údajov o jednej vzorke identifikačnej šablóny si vyžaduje veľmi málo pamäte. A to všetko preto, že, ako sa ukázalo, ľudská tvár sa dá „rozobrať“ na relatívne malý počet častí, ktoré sú u všetkých ľudí nezmenené. Napríklad na výpočet jedinečnej šablóny zodpovedajúcej konkrétnej osobe je potrebných iba 12 až 40 charakteristických oblastí.

Pri konštrukcii trojrozmerného obrazu tváre človeka sa na ňom zvýraznia kontúry obočia, očí, nosa, pier atď., vypočíta sa vzdialenosť medzi nimi a vytvorí sa nielen obraz, ale aj mnohé jeho varianty. v prípadoch rotácie tváre, sklonu, zmien výrazu. Počet obrázkov sa líši v závislosti od účelu tejto metódy (na overenie, overenie, vzdialené vyhľadávanie na veľkých plochách atď.). Väčšina algoritmov umožňuje kompenzovať skutočnosť, že jednotlivec má okuliare, klobúk a bradu. Na tento účel sa zvyčajne používa infračervené skenovanie tváre.

Na očnej dúhovke

Celkom spoľahlivé rozpoznávanie poskytujú systémy, ktoré analyzujú štruktúru ľudskej dúhovky. Faktom je, že táto časť ľudského tela je veľmi stabilná. Počas života sa prakticky nemení, nezávisí od oblečenia, znečistenia a rany. Poznamenávame tiež, že škrupiny pravého a ľavého oka sa na obrázku výrazne líšia.

Pri rozpoznávaní dúhovkou sa rozlišujú aktívne a pasívne systémy. V systémoch prvého typu si užívateľ musí kameru sám nastaviť a pohybovať ňou pre presnejšie zameranie. Pasívne systémy sa používajú jednoduchšie, pretože kamera je v nich automaticky nakonfigurovaná. Vysoká spoľahlivosť tohto zariadenia umožňuje jeho použitie aj v nápravných zariadeniach.

Výhodou skenerov dúhovky je, že nevyžadujú od používateľa zaostrenie na cieľ, pretože vzor dúhovkových škvŕn je na povrchu oka. Video obraz oka je v skutočnosti možné naskenovať na vzdialenosť menšiu ako meter.

Na sietnici

Metóda identifikácie podľa sietnice oka sa do praxe dostala pomerne nedávno - niekde v polovici 50. rokov minulého storočia. Vtedy sa dokázalo, že ani u dvojčiat sa vzor sietnicových ciev nezhoduje. Na registráciu do špeciálneho zariadenia stačí necelú minútu pozerať sa cez kukátko fotoaparátu. Počas tejto doby stihne systém osvetliť sietnicu a prijať odrazený signál späť. Skenovanie sietnice využíva infračervené žiarenie nízkej intenzity smerované cez zrenicu do krvných ciev v zadnej časti oka. Z prijatého signálu sa vyberie niekoľko stoviek pôvodných charakteristických bodov, informácie o ktorých sa spriemerujú a uložia do zakódovaného súboru.

Medzi nevýhody takýchto systémov patrí predovšetkým psychologický faktor: nie každému sa páči pohľad do neznámej tmavej diery, kde niečo svieti do očí. Okrem toho sa musíte veľmi pozorne pozerať, pretože takéto systémy sú spravidla citlivé na nesprávnu orientáciu sietnice. Skenery sietnice sa stali veľmi obľúbenými pre prístup k prísne tajným systémom, pretože zaručujú jednu z najnižších mier odmietnutia prístupu pre registrovaných používateľov a takmer nulovú chybovosť.

Podľa termogramu tváre

Táto metóda overovania je založená na unikátnom rozložení tepien na tvári, ktoré zásobujú pokožku krvou a vytvárajú teplo. Na získanie termogramu sa používajú špeciálne infračervené kamery. Na rozdiel od rozpoznávania geometrie tváre vám táto metóda umožňuje rozlíšiť aj dvojčatá.

Dynamické metódy

Hlasom

Ide o jednu z najstarších technológií, no teraz sa jej vývoj zrýchlil, keďže sa predpokladá široké využitie v „inteligentných budovách“. Existuje niekoľko spôsobov, ako vytvoriť hlasový identifikačný kód; spravidla ide o rôzne kombinácie frekvenčných a štatistických charakteristík hlasu. Tu sa dajú vyhodnotiť také parametre ako výška tónu, modulácia, intonácia atď.. Na rozdiel od rozpoznávania vzhľadu táto metóda nevyžaduje drahé vybavenie - stačí zvuková karta a mikrofón.

Hlasová identifikácia je pohodlná, no zároveň nie taká spoľahlivá ako iné biometrické metódy. Napríklad prechladnutý človek môže mať problémy s používaním takýchto systémov. Hlas je tvorený kombináciou fyziologických a behaviorálnych faktorov, takže hlavným problémom tohto biometrického prístupu je presnosť identifikácie. V súčasnosti sa rozpoznávanie hlasu používa na riadenie prístupu do miestnosti so stredným zabezpečením.

Rukopisom

Ako sa ukázalo, podpis je rovnaký jedinečný atribút človeka ako jeho fyziologické vlastnosti. Okrem toho je metóda identifikácie podpisu pre každú osobu známejšia, pretože na rozdiel od odoberania odtlačkov prstov nie je spojená s kriminálnou sférou.

Jedna zo sľubných autentifikačných technológií je založená na jedinečnosti biometrických charakteristík pohybu ľudskej ruky pri písaní. Zvyčajne existujú dva spôsoby spracovania údajov podpisu: jednoduché porovnávanie vzorov a dynamické overovanie. Prvý z nich je veľmi nespoľahlivý, keďže je založený na bežnom porovnaní zadaného podpisu s grafickými vzormi uloženými v databáze. Pretože podpis nemôže byť vždy rovnaký, má táto metóda vysokú chybovosť. Dynamická metóda overovania vyžaduje oveľa zložitejšie výpočty a umožňuje zaznamenávanie parametrov podpisového procesu v reálnom čase, ako je rýchlosť pohybu ruky v rôznych oblastiach, tlaková sila a trvanie rôznych fáz podpisu. To dáva záruku, že podpis nedokáže sfalšovať ani skúsený grafológ, keďže nikto nedokáže presne skopírovať správanie ruky majiteľa podpisu.

Používateľ pomocou štandardného digitizéra a pera napodobňuje svoj obvyklý podpis a systém načíta parametre pohybu a porovná ich s tými, ktoré boli predtým zadané do databázy. Ak sa obrázok podpisu zhoduje so šablónou, systém pripojí k podpísanému dokumentu informácie o mene používateľa, jeho e-mailovej adrese, pozícii, aktuálnom čase a dátume, parametroch podpisu vrátane niekoľkých desiatok charakteristík dynamiky pohybu (smer, rýchlosť, zrýchlenie ) a ďalšie. Tieto údaje sa zašifrujú, následne sa im vypočíta kontrolný súčet a toto všetko sa opäť zašifruje, čím vznikne takzvaný biometrický štítok. Na nastavenie systému vykoná novoregistrovaný používateľ päť až desaťkrát procedúru podpisu dokumentu, čo umožňuje získať priemerné ukazovatele a interval spoľahlivosti. Prvýkrát túto technológiu použila spoločnosť PenOp.

Identifikáciu podpisu nie je možné použiť všade – tento spôsob je problematické aplikovať najmä na obmedzenie prístupu do priestorov alebo na prístup do počítačových sietí. V niektorých oblastiach, napríklad v bankovom sektore, ale aj všade tam, kde sa vybavujú dôležité dokumenty, môže byť overenie správnosti podpisu najefektívnejším a hlavne jednoduchým a nenápadným spôsobom.

Rukopisom klávesnice

Metóda je vo všeobecnosti podobná tej, ktorá je opísaná vyššie, ale namiesto podpisovania používa určité kódové slovo (ak sa používa osobné heslo používateľa, nazýva sa to dvojfaktorová autentifikácia) a nie je potrebné žiadne špeciálne vybavenie, s výnimkou štandardná klávesnica. Hlavnou charakteristikou, podľa ktorej je konvolúcia postavená na identifikáciu, je dynamika množiny kódového slova.

Porovnanie metód

Na porovnanie rôznych metód a metód biometrickej identifikácie sa využívajú štatistické ukazovatele - pravdepodobnosť chyby prvého druhu (nevpustenie „svojich“ do systému) a chyby druhého druhu (vpustenie „cudzieho“ do systému). ). Je veľmi ťažké triediť a porovnávať biometrické metódy opísané vyššie podľa náznakov chýb prvého druhu, pretože sa veľmi líšia pre rovnaké metódy v dôsledku silnej závislosti od zariadenia, na ktorom sú implementované. Napriek tomu sa objavili dvaja lídri – autentifikácia odtlačkom prsta a autentifikácia očnej dúhovky.

Riešenia využívajúce metódy odtlačkov prstov

Podľa odborníkov sa k dnešnému dňu počítačové systémy odtlačkov prstov dostali do takej dokonalosti, že dokážu človeka správne identifikovať podľa odtlačkov prstov vo viac ako 99 % prípadov. Súťaž, ktorú organizuje Národný inštitút pre štandardy a technológie (NIST) Ministerstva obchodu USA, odhalila troch najlepších víťazov spomedzi takýchto systémov. NIST rozsiahlo otestoval 34 systémov identifikácie odtlačkov prstov na trhu od 18 rôznych spoločností. Štúdiu financovalo Ministerstvo spravodlivosti USA ako súčasť programu integrácie systémov identifikácie odtlačkov prstov, ktoré používa FBI a Ministerstvo vnútornej bezpečnosti USA.

Na testovanie systémov bola použitá sada 48 105 sád odtlačkov prstov patriacich 25 309 ľuďom. Najlepšie (a približne rovnaké) výsledky vykázali systémy vyrábané japonskou spoločnosťou NEC, francúzskym Sagem a americkým Cogentom. Štúdia ukázala najmä to, že percento chýb pre rôzne systémy výrazne závisí od toho, koľko odtlačkov prstov sa odoberie konkrétnej osobe na identifikáciu. Rekordný výsledok bol 98,6 % pre identifikáciu jedným prstom, 99,6 % pre dva a 99,9 % pre štyri alebo viac prstov.

Na trhu sa objavuje stále viac nových systémov založených na tomto spôsobe identifikácie. Napríklad SecuGen (http://www.secugen.com), bezpečnostná spoločnosť, ponúka hardvér a softvér, ktorý umožňuje použitie identifikácie odtlačkov prstov v sieťach so systémom Windows. Používateľovi stačí priložiť prst na snímač, aby ho program rozpoznal a určil úroveň tolerancie. Skenovací senzor použitý v systéme zvláda rozlíšenie 500 dpi. V súčasnosti je systém schopný pracovať pod Windows NT/2000 a Windows Server 2003. Príjemnou novinkou, ktorá uľahčuje autorizáciu, je možnosť spárovania odtlačkov prstov rôznych používateľov s rôznymi registračnými záznamami.

Klávesnice aj myši sú dnes dostupné so zabudovaným snímačom odtlačkov prstov (obr. 4). Napríklad spoločnosť Microsoft Corporation (http://www.microsoft.com) ponúka súpravu Microsoft Optical Desktop s čítačkou odtlačkov prstov (klávesnica plus myš s čítačkou odtlačkov prstov). USB klávesnica Optical Desktop s funkciou odtlačkov prstov má multimediálne klávesy, päť programovateľných tlačidiel a naklápacie koliesko, ktoré dokáže posúvať text vertikálne aj horizontálne. Bezdrôtová myš IntelliMouse Explorer sa dodáva so samostatnou USB čítačkou odtlačkov prstov, ponúka výrazne dlhšiu výdrž batérie a dodáva sa s naklápacím kolieskom.

|

Ryža. 4. Myš so skenerom. |

Skutočnosť, že spoločnosť Microsoft zvládla vydanie myší a klávesníc so vstavanými snímačmi odtlačkov prstov, však neznamená, že nemôžete spustiť systém Windows bez vykonania biometrickej identifikácie. V súčasnosti korporácia jednoducho nasleduje všeobecný trend. A potom - ktovie.

Spoločnosť Casio Computer však vyvinula prototyp LCD displeja so vstavaným snímačom odtlačkov prstov. Zariadenie, ktoré má uhlopriečku 1,2 palca, je určené pre mobilné telefóny. Snímače odtlačkov prstov sú zvyčajne založené na CCD snímačoch, ktoré zachytávajú obraz, alebo na rade kondenzátorových snímačov, ktorých kapacita sa mení podľa povahy vzoru. Dizajn displeja Casio využíva vrstvu optických senzorov na priehľadnom substráte s hrúbkou 0,7 mm, ktorý je zasa umiestnený na vrchu bežnej LCD obrazovky. Ako vysvetľuje Casio, CCD snímače zle čítajú odtlačky prstov zo znečistených prstov a kondenzátorové - ak je pokožka príliš suchá. Podľa zástupcov spoločnosti jej optické snímače tieto nevýhody nemajú.

Telefón s odtlačkom prstaKórejská spoločnosť Pantech (http://www.pantech.com) sa ako prvá rozhodla integrovať do mobilného telefónu systém rozpoznávania odtlačkov prstov. Začiatkom jesene minulého roka vstúpila na trh s modelom GI100. Ku krásam farebného displeja, fotoaparátu, hier a ďalších funkcií menu sa dostanú len registrovaní užívatelia (ktorí zanechali svoje odtlačky prstov v pamäti telefónu). Dotykom senzora môže majiteľ odomknúť klávesnicu a získať prístup ku všetkým sekciám menu. Funkcia Secret Finger Dial umožňuje rýchlo vytočiť až 10 „tajných“ telefónnych čísel a ku každému z nich možno priradiť samostatný odtlačok prsta ľavej alebo pravej ruky. |

Na „biometrickom fronte“ aktívne pracujú aj domáce firmy. Jednou z hlavných činností spoločnosti CenterInvest Soft (http://www.centreinvest.com) je „biometria pre podnikanie“ (bio2b). Je potrebné poznamenať, že spoločnosť má licencie od Štátnej technickej komisie Ruskej federácie a FAPSI na vykonávanie prác v oblasti informačnej bezpečnosti a používania nástrojov kryptografickej ochrany, ako aj licenciu od Federálnej bezpečnostnej služby na právo pracovať s dokumentmi obsahujúcimi konštitutívne informácie štátne tajomstvo. Biometrické riešenia "CenterInvest Soft" možno rozdeliť podľa účelu na dve veľké skupiny: biometrická ochrana informačných zdrojov a biometrická identifikácia s obmedzeným fyzickým prístupom. Na ochranu informačných zdrojov ponúka spoločnosť tak vlastný vývoj, ako aj produkty iných (ruských a zahraničných) spoločností.

Softvérové a hardvérové riešenie bio2b BioTime je teda navrhnuté tak, aby vytvorilo systém na sledovanie a zaznamenávanie reálneho pracovného času personálu. Vedeniu poskytuje aj operatívne informácie o chýbajúcich zamestnancoch. Riešenie pozostáva zo softvérového a hardvérového komplexu BioTime (zariadenie na biometrickú autentifikáciu, server na ukladanie účtov a databázu udalostí, softvér na evidenciu príchodov/odchodov zamestnancov, automatické generovanie hlásení a ich distribúciu) a súbor služieb ( dodávka a konfigurácia zariadení a softvéru, podporné systémy, školenia používateľov a správcov systému).

Biočas funguje nasledujúcim spôsobom. Na kontrolnom bode je nainštalovaný počítač s biometrickým skenerom a klientskym softvérom. Zamestnanec po príchode do práce priloží prst na okno skenera biometrickej autentifikácie. Systém identifikuje pracovníka podľa jeho účtu v databáze a zaeviduje udalosť. Na konci pracovného dňa sa postupuje podobne. Proces skenovania a rozpoznávania trvá 1-2 s. Okrem počítača na autentifikačných miestach, databázového servera a softvéru BioTime komplex zahŕňa biometrické snímače odtlačkov prstov U-Match Book alebo U-Match Mouse od BioLink Technologies (http://www.biolink.ru), certifikované Štátna technická komisia a Štátna norma Ruskej federácie. Upozorňujeme, že tieto zariadenia majú funkcie ochrany pred figurínami a "mŕtvymi" prstami.

Ďalšie riešenie, bio2b BioVault, je softvérový a hardvérový systém na ochranu dôverných informácií uložených v PC pred neoprávneným prístupom (použitím, skreslením, krádežou). Spája v sebe biometrické technológie overovania používateľov pomocou odtlačkov prstov a softvér na šifrovanie informácií. Komplex zahŕňa snímače odtlačkov prstov BioLink U-Match Book alebo BioLink U-Match Mouse, klientsky softvér BioLink Authentication Center na autentifikáciu používateľov pri prihlásení do siete Microsoft Windows (podporované sú Windows NT/2000, domény Active Directory) a Novell NetWare. ako systémové šifrovanie dôverných informácií spoločnosti BioVault SecurIT (http://www.securit.ru). Ten vám umožňuje vytvárať a používať chránené logické jednotky, čo sú špeciálne kontajnerové súbory na pevnom, vymeniteľnom alebo sieťovom disku, kde sú informácie uložené v zašifrovanej forme a nie sú dostupné pre cudzincov, aj keď je disk alebo počítač odstránený.

Nezostávajte bokom od biometrie a gigantov počítačového priemyslu. Od roku 1999, keď spoločnosť IBM (http://www.ibm.com) oznámila prvý počítač v odvetví so vstavaným zabezpečením, spoločnosť účinne nastavila bezpečnostný štandard pre ostatných výrobcov počítačov. Ako zakladajúci člen Trusted Computing Group (http://www.trustedcomputinggroup.org), štandardnej bezpečnostnej organizácie, sa IBM zaviazala vytvárať najinovatívnejšie a najbezpečnejšie počítače v tomto odvetví. V októbri minulého roka spoločnosť predstavila prvý notebook ThinkPad T42 s integrovaným snímačom odtlačkov prstov. Táto rodina teraz zahŕňa model, ktorý nielen zjednodušuje prístup k citlivým zdrojom (ako sú osobné a finančné informácie, webové stránky, dokumenty a e-maily), ale poskytuje aj vysokú úroveň ochrany údajov prostredníctvom nových biometrických ovládacích prvkov a vstavaných v zabezpečení podsystému.

V prvých „biometrických“ notebookoch IBM ThinkPad funguje snímač odtlačkov prstov v spojení s Embedded Security Subsystem, čím tvorí ďalšiu vrstvu ochrany, ktorá je organicky zabudovaná do systému. Snímač odtlačkov prstov je umiestnený na opierke zápästia pod blokom kurzora (obr. 5). Na prihlásenie, otvorenie aplikácií, prístup na webové stránky alebo databázy stačí prejsť prstom po malom horizontálnom senzore. Proces skenovania trvá len niekoľko sekúnd; jednoduchosť používania sa tak spája s maximálnou úrovňou ochrany, ktorá je dostupná v štandardných notebookoch. Skener odtlačkov prstov ThinkPad zachytáva viac údajov ako tradičné obrazové snímače, pretože skenuje väčšiu plochu prsta, čím eliminuje chyby pri identifikácii.

IBM tiež vylepšila svoj Embedded Security Subsystem vydaním aktualizovanej verzie Client Security Software verzie 5.4 s pridaním bezpečnostného komponentu Secure Password Manager. Nová verzia zjednodušuje procesy inštalácie a používania, navyše je tento softvér prvýkrát predinštalovaný. Nová verzia podporuje autentifikáciu odtlačkom prsta a komplexným heslom, obe metódy identifikácie je možné použiť súčasne aj ako vzájomnú alternatívu. Nový softvér a vstavaný bezpečnostný čip sú integrované so snímačom odtlačkov prstov, ktorý zaisťuje ochranu kritických informácií (vrátane šifrovacích kľúčov, elektronických údajov a hesiel) a zabraňuje neoprávnenému použitiu notebooku.

Všimnite si, že Embedded Security Subsystem je kľúčovým komponentom technologickej sady IBM ThinkVantage, ktorá uľahčuje nasadenie, pripojenie, zabezpečenie a podporu prenosných počítačov ThinkPad a stolných počítačov ThinkCentre. Skener odtlačkov prstov je na druhej strane len jednou súčasťou bezpečnostného portfólia IBM. Tento komplex zahŕňa servery, operačné systémy, nástroje identity, middleware, súkromie na internete, sieťový prístup, ukladanie informácií, nástroje na správu systému, ako aj konzultačné riešenia. Komplex chráni informácie pred hrozbami hackerov, vírusov a červov, pred elektronickým spamom, pred problémami spojenými s používaním nových bezdrôtových technológií a tiež zabezpečuje súlad s vládnymi nariadeniami o bezpečnosti informácií.

IBM sa tiež stala autorizovaným predajcom softvéru Utimaco (http://www.utimaco.com), ktorý poskytuje úplné šifrovanie všetkého obsahu pevného disku. Táto funkcia chráni váš notebook pred neoprávneným použitím v prípade jeho krádeže alebo straty. Utimaco Safeguard Easy je prvý produkt na úplné šifrovanie disku plne kompatibilný s technológiou IBM Rescue and Recovery ThinkVantage, ktorá automaticky zálohuje/obnovuje obsah celého pevného disku, čím zabezpečuje ochranu pred stratou údajov v prípade zlyhania operačného systému. V roku 2005 spoločnosť údajne rozšíri používanie predtým oznámených biometrických bezpečnostných riešení tak, aby zahŕňala vstavané snímače odtlačkov prstov v iných modeloch notebookov ThinkPad a predstaví nové snímače odtlačkov prstov pre stolné počítače ThinkCentre a notebooky ThinkPad.

Celý názov:

Biometrické identifikačné a autentifikačné systémy.

Biometrické technológie sú založené na biometrii, meraní jedinečných vlastností jedinej osoby. Môžu to byť jedinečné znaky, ktoré dostáva od narodenia, napríklad: DNA, odtlačky prstov, dúhovka; a vlastnosti získané v priebehu času alebo schopné meniť sa vekom alebo vonkajšími vplyvmi. Napríklad: rukopis, hlas alebo chôdza.

Účel:

Hlavným spôsobom ochrany informácií pred narušiteľmi je zavedenie takzvaných nástrojov AAA alebo 3A (autentifikácia, autorizácia, správa - autentifikácia, autorizácia, správa). Medzi nástrojmi AAA zaujímajú významné miesto hardvérovo-softvérové identifikačné a autentifikačné systémy (SIA) a identifikačné vstupné zariadenia (pojem zodpovedá GOST R 51241-98), určené na ochranu pred neoprávneným prístupom (UAS) k počítačom.

Pri používaní SIA získa zamestnanec prístup k počítaču alebo podnikovej sieti až po úspešnom absolvovaní postupu identifikácie a autentifikácie. Identifikácia spočíva v rozpoznaní užívateľa podľa identifikačného znaku, ktorý je mu vlastný alebo je mu priradený. Overenie príslušnosti ním prezentovaného identifikačného znaku používateľovi sa vykonáva v procese autentifikácie.

Hardvér-softvér IIA zahŕňa identifikátory, vstupno-výstupné zariadenia (čítačky, kontaktné zariadenia, adaptéry, dôveryhodné zavádzacie karty, konektory systémovej dosky atď.) a zodpovedajúci softvér. Identifikátory sú určené na uchovávanie jedinečných identifikačných prvkov. Okrem toho môžu uchovávať a spracovávať rôzne citlivé údaje. I/O zariadenia a softvér prenášajú dáta medzi identifikátorom a chráneným počítačom.

Biometrická identifikácia- ide o spôsob identifikácie osoby podľa jednotlivých špecifických biometrických znakov (identifikátorov) vlastných konkrétnej osobe.

Biometrické overenie- ide o identifikáciu jedinca na základe jeho fyziologických vlastností a správania. Autentifikácia sa vykonáva prostredníctvom počítačová technológia bez akéhokoľvek narušenia súkromia osoby. Znaky osoby takto zozbierané v databáze sa porovnávajú s tými, ktoré reálne evidujú bezpečnostné systémy.

Pridelenie osobného identifikátora subjektom a objektom prístupu a jeho porovnanie s daným zoznamom sa nazýva identifikácia. Identifikácia poskytuje nasledujúce funkcie:

Stanovenie identity a určenie právomocí subjektu pri jeho prijatí do systému,

Kontrola nastavených oprávnení počas relácie;

Registrácia akcií atď.

Autentifikácia (autentifikácia) je overenie vlastníctva identifikátora prezentovaného subjektu prístupu a potvrdenie jeho pravosti. Inými slovami, autentifikácia spočíva v kontrole, či spájajúcim subjektom je ten, za koho sa vydáva.

Biometrické technológie sa aktívne využívajú v mnohých oblastiach súvisiacich so zaistením bezpečnosti prístupu k informáciám a hmotným predmetom, ako aj pri úlohách jednoznačnej identifikácie osoby.

Aplikácie biometrických technológií sú rôznorodé: prístup na pracoviská a sieťové zdroje, ochrana informácií, prístup k určitým zdrojom a bezpečnosť. Vykonávanie elektronického obchodu a elektronických vládnych záležitostí je možné len po dodržaní určitých postupov na identifikáciu jednotlivca. Biometrické technológie sa používajú v oblasti bezpečnosti bankových, investičných a iných finančných transakcií, ako aj maloobchodu, orgánov činných v trestnom konaní, zdravotnej starostlivosti a sociálnych služieb. Biometrické technológie budú hrať v blízkej budúcnosti hlavna rola vo veciach osobnej identifikácie v mnohých oblastiach. Biometria, ktorá sa bude používať samostatne alebo v spojení s čipovými kartami, kľúčmi a podpismi, sa čoskoro začne používať vo všetkých oblastiach hospodárstva a súkromného života.

| Oblasti použitia |

Hlavné charakteristiky |

|

| Počítačová bezpečnosť |

V tejto oblasti sa biometria používa na nahradenie (niekedy na vylepšenie) štandardného postupu pri zadávaní rôznych programov pomocou hesla, čipovej karty, tabletu s dotykovou pamäťou a pod. Najbežnejším riešením založeným na biometrických technológiách je identifikácia (alebo verifikácia) biometrickými charakteristikami v podnikovej sieti alebo na vstupe do pracovnej stanice (osobný počítač, notebook a pod.). |

|

| Obchodovať |

Hlavné smery:>br>- v obchodoch, reštauráciách a kaviarňach sa biometrické identifikátory využívajú buď priamo ako prostriedok identifikácie kupujúceho a následného výberu peňazí z jeho účtu, alebo na potvrdenie nároku kupujúceho na prípadné zľavy a iné výhody; V automatoch a bankomatoch ako prostriedok identifikácie osoby namiesto magnetických kariet alebo ako doplnok k nim; V elektronickom obchode sa biometrické identifikátory používajú ako prostriedok vzdialenej identifikácie cez internet, ktorý je oveľa spoľahlivejší ako heslá a v kombinácii s kryptografickými prostriedkami poskytuje elektronickým transakciám veľmi vysokú úroveň ochrany. |

|

| ACS systémy |

V systémoch kontroly prístupu (ACS) so sieťovou architektúrou, keď má budova niekoľko vchodov vybavených biometrickými zámkami, sú centrálne uložené biometrické šablóny všetkých zamestnancov spolu s informáciami o tom, kto a kde (prípadne kedy) je povolený vstup. . ACS implementuje nasledujúce technológie rozpoznávania: odtlačok prsta, tvár, tvar ruky, dúhovka, hlas. |

|

| systémy AFIS |

Hlavným účelom občianskych identifikačných systémov a automatizovaných informačných systémov odtlačkov prstov (AFIS) je správa práv, ktoré štát priznáva občanom a cudzincom. Práva občianstva, volebného práva, miesta pobytu alebo práce pre cudzincov, právo na sociálne zabezpečenie atď. sa uznávajú a potvrdzujú pomocou dokladov a rôznych kariet. V súčasnosti sú takéto systémy veľmi rozšírené, pretože niektoré krajiny ich začali používať na overovanie totožnosti vstupujúcich. |

|

| Komplexné systémy |

Systémy tohto typu zahŕňajú riešenia, ktoré kombinujú systémy prvých troch tried. Zamestnanec spoločnosti sa zaregistruje u správcu systému iba raz a potom sú mu automaticky pridelené všetky potrebné oprávnenia ako na vstup do priestorov, tak aj na prácu v podnikovej sieti a jej zdrojoch. |

Okrem týchto hlavných oblastí použitia sa biometria v súčasnosti začína aktívne využívať aj v niektorých ďalších oblastiach, ako sú:

Hazardné podnikanie. Biometria sa používa dvoma spôsobmi: kontrola všetkých osôb na „čiernych zoznamoch“ (analóga hromadnej identifikácie osôb používaná na letiskách), ako aj identifikačný systém a platobné prostriedky pre bežných zákazníkov;

Identifikácia v mobilné zariadenia, ako napr mobilné telefóny, kompaktné počítače atď.;

V oblasti dopravy ako platobný prostriedok;

Liek. Biometria sa používa na identifikáciu zdravotníckych pracovníkov pri prístupe k citlivým údajom a na elektronické podpisovanie zdravotných záznamov.

Zástupcovia:

ekey biometric systems GmbH - založená v roku 1999, rakúska spoločnosť pre biometrické prístupové systémy odtlačkov prstov, dnes je číslo 1 v tejto oblasti. Slogan je „kľúčom je váš prst“.

BioLink - založená v roku 2000 a za túto dobu sa stala popredným ruským vývojárom, dodávateľom a poskytovateľom riešení v oblasti biometrickej identifikácie. Spoločnosti sa podarilo zrealizovať množstvo rozsiahlych projektov nielen v Rusku, ale aj v zahraničí (vrátane vytvorenia registračného systému pre obyvateľov San Francisca poberajúcich dávky a sociálne dávky, ako aj systému registrácie voličov v Nigérii).

Mnohí partneri BioLink v Rusku aj v zahraničí sú zjednotení v Biometric Alliance – jedinečnej komunite popredných poskytovateľov pokročilých riešení a systémov založených na biometrickej identifikácii.

Viaceré americké firmy (Miros, Lau Technologies, Identification Technologies International) už vyvinuli systémy rozpoznávania tváre, ktoré fungujú ako policajt, ktorý kontroluje vodičský preukaz a porovnáva svoju tvár s fotografiou v predloženom dokumente.

Podľa spoločnosti Master Card (USA), ktorá vyvinula optický biometrický systém identifikácie odtlačkov prstov, od inštalácie tohto systému v roku 1996 skontrolovali v kanceláriách spoločnosti 6700 návštevníkov. Spoločnosť sa domnieva, že tento systém je pre držiteľov kreditných kariet najvhodnejší.

Identifikačný systém od San Bruno (USA) využíva LED vyžarujúce v blízkej infračervenej oblasti spektra na bočné osvetlenie prstov a získanie reliéfneho vzoru odtlačkov prstov.

Fingermatrix (USA) vyvinula tlačiarne pre jeden a desať prstov, v ktorých je optický systém umiestnený pod vaňou s alkoholom a vodou. Tekutá vrstva chráni povrch, na ktorom je zobrazený obraz, pred znečistením a zvyšuje priepustnosť svetla.

Ďalšia americká spoločnosť, Quatalmage, vyvinula pokročilejší korelátor, ktorý využíva vysokorýchlostný modulátor priestorového svetla (doba odozvy menej ako 1 μs) s rozlíšením 200 riadkov/mm, vytvorený spoločnosťou. Počítačom vytvorený obraz sa posiela do dvoch feroelektrických modulátorov priestorového svetla ožiarených 830 nm laserovým diódovým svetlom. Laserový lúč prechádza cez objektív Fourierovej transformácie. Vysokorýchlostný modulátor priestorového svetla zosilňuje Fourierovo transformovaný obraz. Druhý laserový lúč s vlnovou dĺžkou 850 nm načíta zosilnený obraz a výsledky odošle späť cez šošovku Fourierovej transformácie do inteligentného snímača schopného detekovať korelačné vrcholy pri porovnaní až 4 000 odtlačkov prstov za 1 sekundu.

Systém „Fastgate“, ktorý sa v súčasnosti testuje, využíva techniku skenovania geometrie ruky od Recognition Systems a IBM (USA).

Od 17. do 19. novembra 2010 bude Moskva hostiť výstavu Infosecurity Russia“2010, na ktorej sa zúčastnia domáce a zahraničné spoločnosti.

Funkcie a história

V roku 1938 bola vytvorená Biometrická sekcia Americkej štatistickej asociácie. Potom sa v roku 1947 vo Woods Hole (USA) konala „Prvá medzinárodná biometrická konferencia“, na ktorej bola zorganizovaná Medzinárodná biometrická spoločnosť. Konferencie Medzinárodnej biometrickej spoločnosti sa konali v rokoch 1949, 1953, 1958, 1963, 1967 atď.

V roku 1978 bola zorganizovaná Medzinárodná spoločnosť pre klinickú bioštatistiku (ISCB) s národnými pobočkami v niekoľkých desiatkach krajín vrátane USA, Anglicka, Francúzska, Talianska, Kanady, Španielska, Poľska, Maďarska, Južnej Afriky, Kene atď. 1901 od Pearsona a Galtona, časopis „Biometrika“ začal vydávať časopisy „Biometrika“ (od roku 1945), „Biometrische Zeitschrift“ (od roku 1959)

Pred 11. septembrom 2001 sa biometrické bezpečnostné systémy používali len na ochranu vojenských tajomstiev a najcitlivejších komerčných informácií. No po teroristickom čine, ktorý šokoval celý svet, sa situácia dramaticky zmenila. Najprv boli letiská, veľké nákupné centrá a iné preplnené miesta vybavené biometrickými prístupovými systémami.

V rámci programu bezvízového styku Spojené štáty americké podpísali dohodu s 27 krajinami, na základe ktorej budú môcť občania týchto štátov vstúpiť do Spojených štátov až na 90 dní bez víz, v závislosti od povinnej dostupnosti. biometrické doklady. Začiatok programu je 26. októbra 2005. Medzi štátmi, ktoré sa programu zúčastňujú, sú Austrália, Rakúsko, Belgicko, Veľká Británia, Nemecko, Taliansko, Lichtenštajnsko, Luxembursko, Monako, Holandsko, Portugalsko, Singapur, Fínsko, Francúzsko, Švajčiarsko , Švédsko a Japonsko.

Od 1. januára 2007 platí národná norma GOST 52633-2006 „Ochrana informácií. Technológia informačnej bezpečnosti. Požiadavky na prostriedky vysoko spoľahlivej biometrickej autentifikácie.

Formuluje požiadavky na vysoko spoľahlivú biometrickú autentifikáciu založenú na veľkých a extra veľkých viacvrstvových umelých neurónových sieťach s veľkým počtom vstupov a veľkým počtom výstupov.